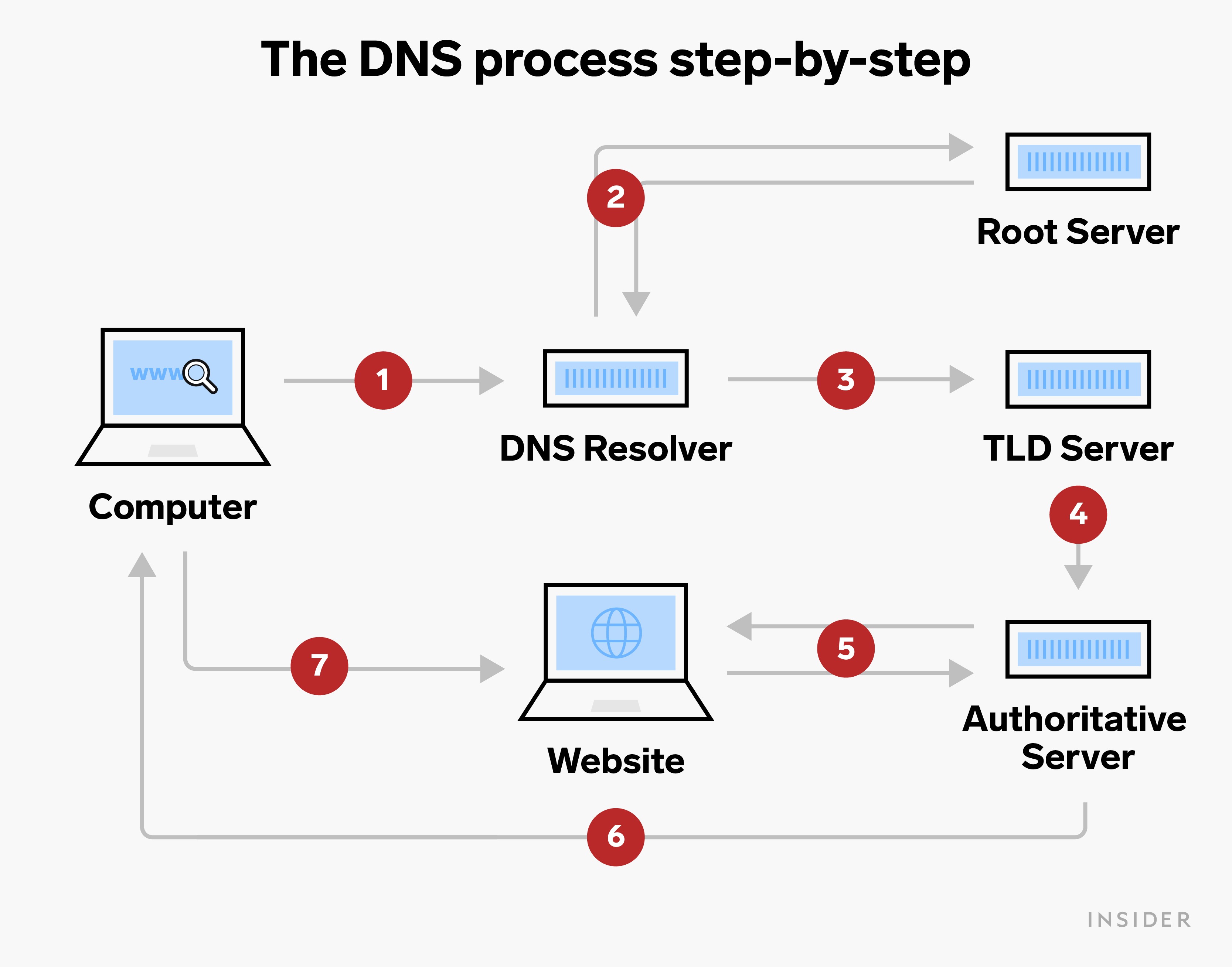

所有 DNS 服务器都属于以下四个类别之一:递归解析器、根域名服务器、TLD 域名服务器和权威性域名服务器。在典型 DNS 查找中(当没有正在进行的高速缓存时),这四个 DNS 服务器协同工作来完成将指定域的 IP 地址提供给客户端的任务(客户端通常是一个存根解析器 - 内置于操作系统的简单解析器)。

主理人序

特性

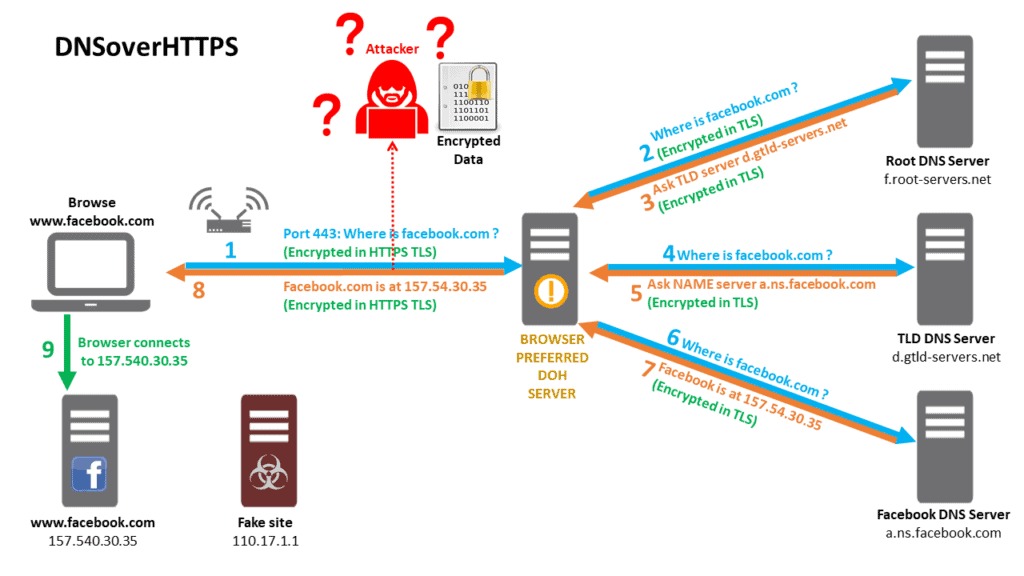

DNS-over-HTTPS/TLS (DoH/DoT)是什么?

什么是基于 TLS 的 DNS?

什么是基于 HTTPS 的 DNS?

可用的DNS服务器列表(支持DoT)

| DNS服务器(支持DoT) | 服务商 | 备注 |

|---|---|---|

| 223.5.5.5 / 223.6.6.6 / 2400:3200::1 / 2400:3200:baba::1 | Alidns | 参阅 |

| 119.29.29.29 or 182.254.116.116 / 2402:4e00:: / 1.12.12.12 / 120.53.53.53 | Tencent/DNSPOD | 参阅 |

| 8.8.8.8 or 8.8.4.4 2001:4860:4860::8888 or 2001:4860:4860::8844 | 参阅 | |

| 1.1.1.1 or 1.0.0.1 2606:4700:4700::1111 or 2606:4700:4700::1001 | Cloudflare | 参阅 |

| 94.140.14.14 or 94.140.15.15 for "Default"; | Adguard | 参阅 |

| 94.140.14.15 or 94.140.15.16 for "Family protection". | Adguard | 参阅 |

via DNS-over-TLS (DoT);

via 1.DNS 服务器类型;2.DNS 服务器类型_DNS 递归解析器_DNS域名服务器.pdf;

3.什么是 DNS_DNS的工作方式_DNS高速缓存的工作方式.pdf;

4.基于 HTTPS 的 DNS 和基于 TLS 的 DNS _ 安全 DNS.pdf

可用的DNS服务器列表(支持DoH)

可用的 DNS-over-HTTPS (DoH) 解析服务完整参阅:传送门;

| DoH服务器(URL) | 服务商 | 备注 |

|---|---|---|

| https://dns.alidns.com/dns-query | Alidns | 参阅 |

| https://cloudflare-dns.com/dns-query | Cloudflare | 参阅 |

| https://mozilla.cloudflare-dns.com/dns-query | Cloudflare | 参阅 |

| https://dns.google/dns-query | 参阅 | |

| https://dns.adguard.com/dns-query | Adguard | 参阅 |

| https://dns-family.adguard.com/dns-query | Adguard | 参阅 |

其他可用的公共Doh服务器:参阅;

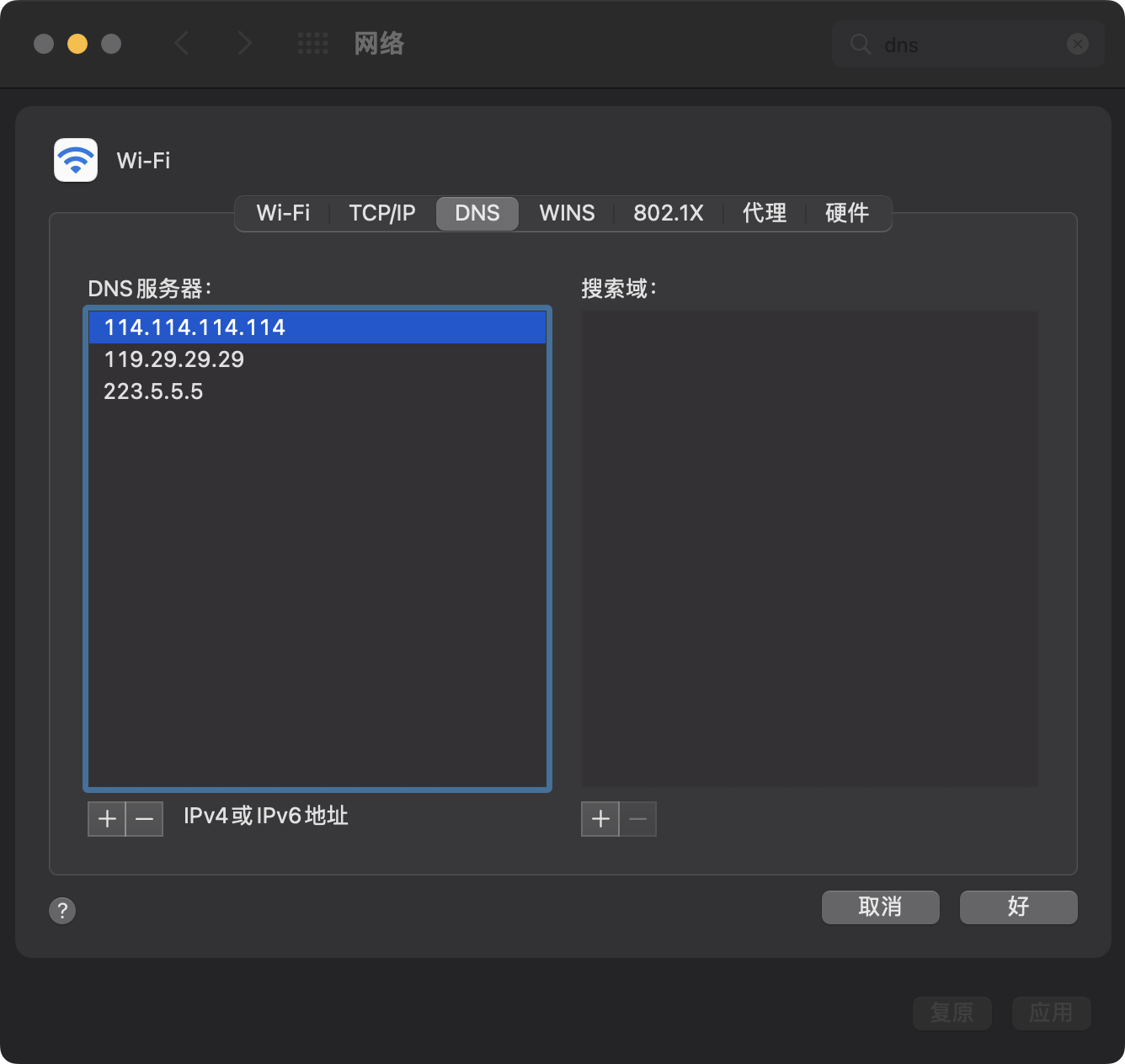

为 Mac 修改系统默认DNS

操作路径:显示器 左上角 - - 系统偏好设置 - 网络 - WiFi - 高级 - DNS + ;

114.114.114.114

119.29.29.29

223.5.5.5为 Windows 修改系统默认DNS

网络和共享中心 > 网络和Internet > 更改适配器选项 > 找到连上的wifi 更改此连接的设置 > 打开TCP/IPv4的属性

114.114.114.114

119.29.29.29

223.5.5.5为 iPad/iPhone 修改系统默认DNS

打开系统 设置App - 无线局域网 - 找到已连接的WiFi名称 - 点击WiFi 名称右边的 i - 下滑 - DNS - 配置DNS;

114.114.114.114

119.29.29.29

223.5.5.5以上均为设置并替换系统层面的DNS,下面我们转为浏览器或代理工具配置DoH/DoT,即软件层面;注意,iOS代理工具如QuantumultX/Surge/Loon等会全权接管所有网络活动,即所有网络请求可由代理工具接管,包括DNS解析(如果你在代理工具上设置了DNS,则可跳过系统层面设置的DNS),流量转发等等;

为你的浏览器配置DoH

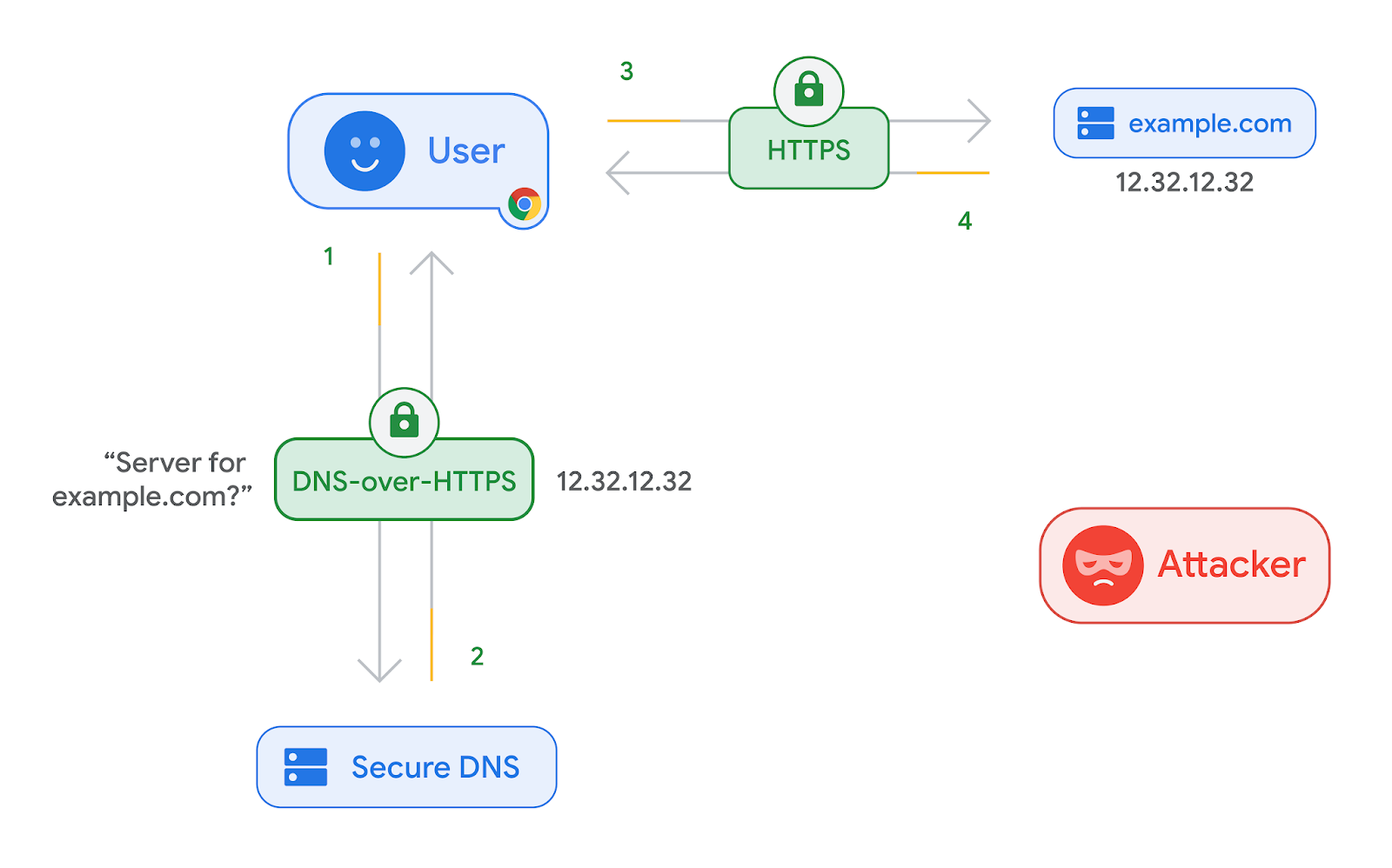

为你的浏览器配置DoH(Chrome)

图 via A safer and more private browsing experience with Secure DNS;

为Chrome配置DoH以加密DNS查询

1.浏览器地址栏复制并打开 chrome://settings/security;

2.如上图所示进行设置 - 设置 - 隐私设置与安全性 - 高级 - 使用安全DNS - 开启按钮,博主选用的是 Cloudflare 提供的服务;

为你的浏览器配置DoH(Firefox/Edge/Brave/Safari)

为 QuantumultX 配置DoH

为 Quantumult X 配置DoH

Quantumult X 示例文件说明:

#

# The DNS servers fetched from current network(system) will always be used for better performance(you can disable this feature by using "no-system", but you should at least add one customized DNS server like "server=223.5.5.5").

# When no-ipv6 is set, the DNS module of Quanumult X Tunnel will directly let the AAAA query fail but still allow the A query from IPv6 DNS servers.

# The result of query will only be used for evaluating filter or connecting through direct policy, when connecting through server the result will not be used and Quantumult will never know the destination IP of related domain.

# When doh-server is set, all other regular(has no specific domain related to it) servers will be ignored.

# When multiple doh-server(s) are set, only the first will be used.

# When the doh-server in use is NOT based on HTTP/2, the DoH will be temporarily disabled and the regular servers will be used until next start of the VPN connection.

# Specially directly set 127.0.0.1 for a domain is not allowed in here. if you want some domain(eg: example.com) to be 127.0.0.1, just add "host, example.com, reject" to the "filter_local" section. The reject action will return DNS response with 127.0.0.1 to the query.如果配置了 doh-server,则会优先使用 doh-server;从当前网络(系统)获取的 DNS 服务器将始终用于更好的性能(您可以使用“no-system”禁用此功能,但您至少应该添加一个自定义的 DNS 服务器,例如“server=223.5.5.5” )。

1.进入Qx 配置文件 - 点击编辑,找到[dns]配置项;参考如下;

[dns]

no-system

server=8.8.8.8

server=1.1.1.1

server=223.5.5.5

server=114.114.114.114

server=119.29.29.29

doh-server=https://dns.alidns.com/dns-query

#doh-server=https://cloudflare-dns.com/dns-query

#doh-server=https://dns.google/dns-query

#doh-server=https://dns-family.adguard.com/dns-query如何查看DoH是否生效(QX)

配置是否有效?可在 Qx主界面 - 找到 DNS记录 模块;

以上。

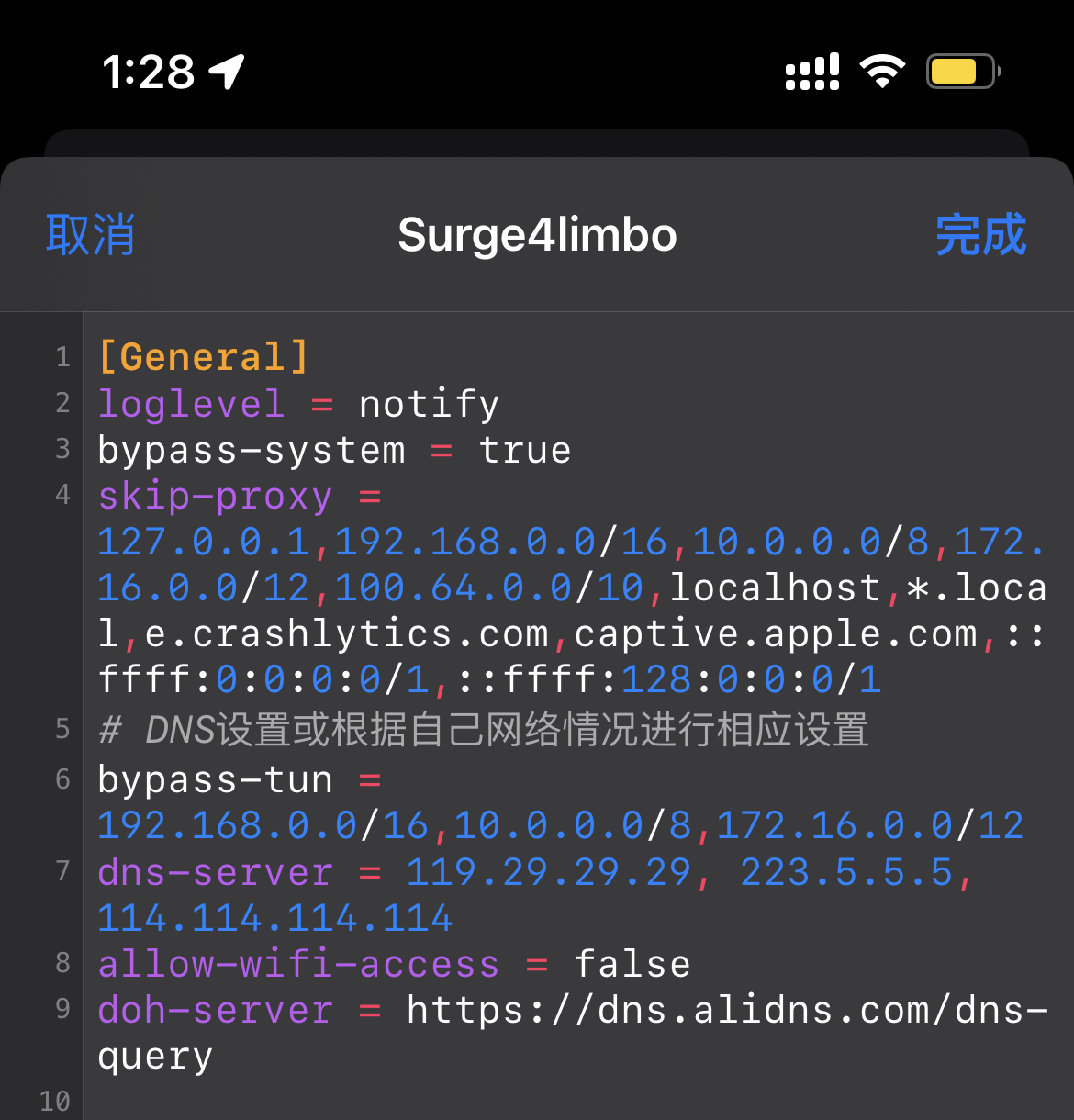

为 Surge 配置DoH

打开 Surge > 顶部配置文件 > 选择你想要编辑的 配置 > 编辑 > 在文本模式中编辑;

[General]

loglevel = notify

bypass-system = true

skip-proxy = 127.0.0.1,192.168.0.0/16,10.0.0.0/8,172.16.0.0/12,100.64.0.0/10,localhost,*.local,e.crashlytics.com,captive.apple.com,::ffff:0:0:0:0/1,::ffff:128:0:0:0/1

# DNS设置或根据自己网络情况进行相应设置

bypass-tun = 192.168.0.0/16,10.0.0.0/8,172.16.0.0/12

dns-server = 119.29.29.29, 223.5.5.5, 114.114.114.114

allow-wifi-access = false

doh-server = https://dns.alidns.com/dns-query编辑后大概如上,这里选的是阿里云的Doh服务器;

如何查看生效?

返回至 Surge 首页 - > 底部 工具 > DNS 结果;

如何检测DoH配置成功

1.点击 https://1.1.1.1/help

2.点击 https://www.cloudflare.com/zh-cn/ssl/encrypted-sni/

附注(一些文献参考)

Cloudflare_利用DoH,DoT加密DNS,保护DNS查询及响应;

DNS Privacy Public Resolvers;(可用的DNS服务器及DoH解析服务);

版权属于:毒奶

联系我们:https://limbopro.com/6.html

毒奶搜索:https://limbopro.com/search.html

番号搜索:https://limbopro.com/btsearch.html

机场推荐:https://limbopro.com/865.html IEPL专线/100Gb/¥15/月起(最高享8折优惠)

毒奶导航:https://limbopro.com/daohang/index.html本文链接:https://limbopro.com/archives/DoH.html · 镜像:https://limbopro.github.io/archives/DoH.html

本文采用 CC BY-NC-SA 4.0 许可协议,转载或引用本文时请遵守许可协议,注明出处、不得用于商业用途!